Qu’est-ce qu’une attaque DDoS, et comment puis-je m’en protéger ?

Les attaques DDoS peuvent causer de sérieux dommages sur le plan économique et entraîner l'indisponibilité totale des sites web. Mais qu'est-ce qu'une attaque DDoS au juste ? Et comment pouvez-vous protéger votre site web contre ces attaques DDoS et quelles mesures Combell prend-elle pour lutter contre ce problème ?

Qu’est-ce qu’un attaque DDoS ?

Attaque déni de service distribué

Commençons par expliquer ce qu'est une attaque DoS (déni de service). Il s'agit d'une situation dans laquelle un système informatique ne peut pas fournir le service que vous (l'utilisateur) attendez de lui. Cela peut être dû à une erreur involontaire dans un programme, mais la plupart du temps, il s'agit de situations où l'accès à des serveurs, des appareils, des services, des réseaux, des applications, voire des transactions spécifiques au sein des applications est intentionnellement rendu impossible par des individus tels que des pirates informatiques ou des activistes.

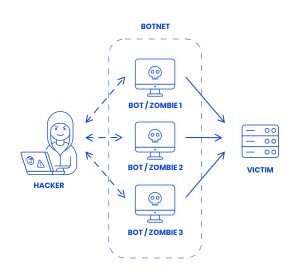

Alors que dans le cas d'une attaque DoS, il n'y a qu'un seul système qui lance l'attaque, dans le cas d'une attaque DDoS (déni de service distribué), l'attaque proviendra de systèmes différents.

Alors que dans le cas d'une attaque DoS, il n'y a qu'un seul système qui lance l'attaque, dans le cas d'une attaque DDoS (déni de service distribué), l'attaque proviendra de systèmes différents.

Les attaques DoS et DDoS existent depuis plus de 20 ans. La première attaque dont on a parlé dans la presse date de l'an 2000, lorsqu'un étudiant surnommé Mafiaboy a réussi à paralyser des sites tels qu’Amazon, CNN et eBay. En octobre 2016, un important fournisseur de services d'infrastructure Internet, Dyn DNS, a été victime d'une attaque DDoS qui a provoqué de sérieux problèmes au niveau des services fournis par Amazon, Netflix, Reddit, Spotify, Tumblr et Twitter.

Requêtes de données

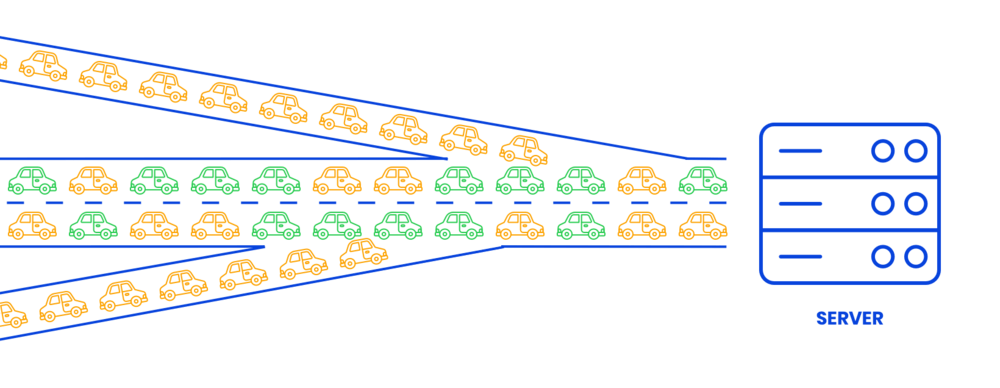

Concrètement, le système attaqué est submergé par une énorme quantité de requêtes de données. Un serveur web recevra p. ex. de très nombreuses requêtes visant à afficher une page, de sorte qu'il ne puisse pas gérer ces requêtes et qu’il succombe à l’attaque. Il peut également s’agir d’une base de données qui reçoit tellement de requêtes à traiter qu'elle finit par ne plus être à même de les gérer, au point de ralentir ou même de se planter. Résultat : les requêtes normales n'atteignent plus la base de données ou le serveur web, et l'utilisateur ne peut plus obtenir les informations souhaitées. Les fausses requêtes utilisent toute la bande passante disponible, et entraînent la saturation de l’UC et de la RAM.

Trafic trop intense = embouteillage

En cas d'attaque DDoS, c'est exactement comme si un très grand nombre de personnes voulaient visiter un site web ou demander quelque chose à un serveur en même temps. La seule différence est que ces personnes ne sont pas de véritables individus, mais plutôt des 'bots' qui font partie d'un botnet. Pour en savoir plus, lisez la suite...

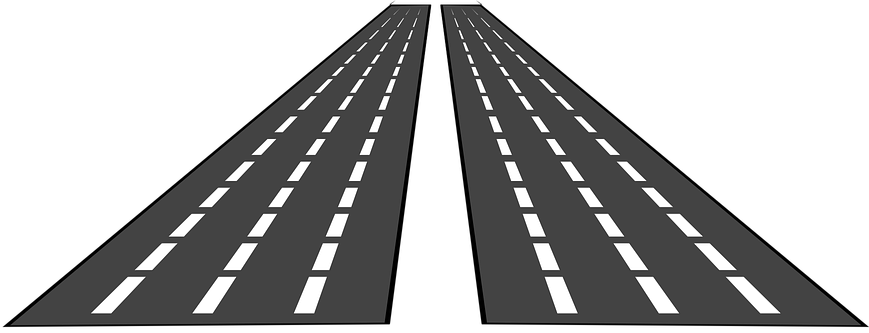

On peut comparer une attaque DDoS à un embouteillage. Si un très grand nombre de personnes décident de s'engager sur l'autoroute en même temps, tous les véhicules finissent par avancer beaucoup plus lentement. Et il en va donc de même dans le cas d'une attaque DDoS : un attaquant utilise des bots pour entraver le trafic Internet vers votre site web.

Les conséquences d'une attaque DDoS

Hacking vs attaque DDoS

Il est important de savoir qu'il existe une différence entre le hacking et les attaques DDoS. Dans le cas du hacking, un hacker veut généralement voler vos données sensibles ou critiques pour ensuite vous extorquer de l'argent ou revendre vos données à d'autres hackers.

Lors d'une attaque DDoS, l'attaquant bombarde votre serveur d'un grand nombre de requêtes, mais ne peut pas accéder à vos données sécurisées. Le vol de données n'est donc généralement pas le but de ces attaques : l'attaquant veut simplement vous causer des désagréments en ralentissant très fortement vos serveurs.

La principale conséquence d'une attaque DDoS est donc que les systèmes de la cible deviennent extrêmement lents. Et cela peut bien entendu être très problématique pour les entreprises ou les organisations dont les applications et les bases de données doivent être facilement accessibles, comme les banques ou les hôpitaux.

Quel est le rôle d'un botnet dans le cadre d'une attaque DDoS ?

Les attaques deviennent cependant de plus en plus puissantes. À la fin des années 90, 150 requêtes par seconde suffisaient à faire planter un système. Lors de l'attaque visant DynDNS, cette quantité avait grimpé à 1,2 To de fausses requêtes par seconde. La pire attaque DDoS connue à ce jour a été menée contre Amazon, dont le trafic a atteint un volume de 2,3 To (!) par seconde.

Ce nombre impressionnant de fausses requêtes provenant de diverses sources n'est possible que grâce à l'utilisation de « botnets ». Il s'agit de réseaux d'ordinateurs sur lesquels des hackers, à l'insu de leurs propriétaires, ont installé des logiciels qui entrent soudainement en action lors de l'attaque. On parle également de machines zombies, qui obéissent aux botnets, à l’instar des moutons qui suivent leurs bergers. Lors de l’attaque visant DynDNS, c’est p. ex. le botnet Mirai qui a été utilisé. Celui-ci regroupait plus de 100.000 appareils IdO, incluant des caméras IP et des imprimantes.

De tels botnets sont proposés à la vente ou à la location sur le dark web, prêts à l'emploi !

Si vous voulez en savoir plus sur les différents types d'attaques DOS (comme SYN flood, UDP flood, Ping de la mort, etc.), cet article publié par eSecurity vous fournira des tas d’informations très utiles sur le sujet.

Qui lance des attaques DDoS et pourquoi ?

Vous vous demandez très probablement pourquoi quelqu'un lancerait une telle attaque… La réponse à cette question est multiple. Certains le font tout simplement « pour le fun », parce que c'est possible et que cela permet de booster sa réputation en tant que hacker. D'autres agissent à des fins purement criminelles, comme l'extorsion. Ils attaquent un site web, et demandent de l'argent pour mettre fin à l'attaque. Et une fois cette attaque réussie, ils peuvent menacer d'autres entreprises : « payez ou il vous vous arrivera la même chose ! ». Cette façon de procéder est comparable à celle des mafieux et leur « protection money ». Il peut également s'agir d'individus ou de groupes qui agissent pour des motifs personnels. Et il est même possible que des attaques soient commanditées par l'État contre des systèmes d'autres pays.

Votre attaquant peut également chercher à nuire à votre réputation, ou ne pas être en accord avec les idées véhiculées par votre entreprise ou votre gouvernement. Il y a même eu des cas d'attaques DDoS contre des sites web scolaires. Peut-être était-ce l'œuvre d'un étudiant qui n'avait pas envie d'aller en cours un vendredi matin 😉 ?

Que fait Combell pour vous protéger contre les attaques DDoS ?

Pour commencer, Combell a un très grand avantage : l'étendue de son réseau. Alors que des attaques visant les serveurs des petites sociétés d'hébergement bloqueraient immédiatement le réseau, Combell est à même de répartir le trafic des fausses requêtes sur un vaste réseau. Vous pouvez comparer cela à une route à une seule voie de circulation, qui est soudainement confrontée à un trafic colossal et où le trafic se retrouve donc complètement à l’arrêt, et une route à 100 voies, qui est capable de faire face à l'augmentation du trafic sans aucun problème. En d'autres termes, la capacité est un facteur essentiel.

De plus, Combell a mis en place divers mécanismes de défense permettant de détecter à temps les attaques DDoS et d’y réagir promptement. Une autre option que Combell vous offre, est notre service de scrubbing automatique. Avec ce dernier, nous surveillons tout le trafic entrant dans nos systèmes. Si nous recevons des requêtes qui ont des relents de DDoS, nous les redirigeons immédiatement. Ainsi, le trafic légitime peut continuer à circuler sans encombre, tandis que le 'mauvais' trafic est 'bloqué' ailleurs et ne dérange personne. Ainsi, même si une attaque DDoS est en cours, vos visiteurs peuvent accéder à votre site web ou à votre application sans le moindre problème.

Dans la vidéo ci-dessous, Wesley, l'un de nos Chief Technology Officers, vous explique tout ce que Combell fait pour lutter contre les attaques DDoS (en anglais).

La protection contre les attaques DDoS ne constitue qu'une des mesures de sécurité prises par Combell

Conclusion : le préjudice économique résultant de l’inaccessibilité temporaire d’un site ou d’un service web due à une attaque DDoS peut être énorme. Les techniques utilisées pour les attaques DDoS sont de plus en plus sophistiquées et nécessitent un niveau de vigilance et de protection toujours plus élevé contre ces attaques. Les collaborateurs expérimentés de Combell suivent cette évolution de très près et utilisent les méthodes de défense les plus récentes le plus rapidement possible. Vous avez ainsi la garantie que votre site web restera accessible.

Combell Shield

En outre, Combell prend également de nombreuses mesures pour garantir la protection de votre site web ou de vos services dans tous les autres domaines. Ainsi, les utilisateurs de notre hébergement web peuvent être en toute sécurité derrière notre Combell Shield, qui regroupe plusieurs systèmes de défense.

Contrat de niveau de service

Pour les autres services d'hébergement de Combell, tels que l'hébergement infogéré sur mesure, vous pouvez également faire appel à l'équipement de protection spécial que Combell vous offre. Dans votre contrat de niveau de service (CNS), vous pouvez également inclure (en option) des audits de sécurité, des tests de sécurité et des tests de résistance. Découvrez les possibilités qu’offrent nos CNS.

Sécurité physique

Enfin, le dernier élément de ce dispositif de protection est le centre de données de niveau 3+ où se trouve votre hébergement. En plus d’être robuste et résistant à l'eau, au feu et aux pannes de courant, celui-ci est également surveillé de manière rigoureuse. Outre le contrôle d'accès strict, un dispositif de sécurité physique et un système de vidéosurveillance permanente assurent la sécurité du site 24 heures sur 24, 7 jours sur 7.

Vous pouvez dormir sur vos deux oreilles ; Combell monte la garde

FAQ

Quel est le but d'une attaque DDoS ?

En cas d'attaque DDoS, le fonctionnement de votre site web sera sérieusement perturbé. Les auteurs d'attaques DDoS veulent avant tout nuire à votre image en provoquant un ralentissement de votre site web ou de vos services, voire leur arrêt complet.

Comment pouvez-vous éviter une attaque DDoS ?

Une attaque DDoS est impossible à éviter, mais il est possible de s'armer pour en minimiser les conséquences. Combell veille notamment à ce que ses serveurs aient une capacité suffisamment élevée pour que vous, la victime de ce genre d'attaque, ne remarquiez absolument rien de ce qui se passe.

Combien de temps une attaque DDoS dure-t-elle ?

La durée des attaques DDoS varie d'un cas à l'autre. En règle générale, elles ne durent que quelques heures, mais elles peuvent parfois durer plusieurs jours : la plus longue attaque DDoS jamais enregistrée a duré 509 heures, soit près de 21 (!) jours. Début 2021, 90 % des attaques ont duré moins de quatre heures.

Qu'est-ce que le déni de service ?

Le déni de service ('Denial of Service') signifie qu'un système informatique est dans l'incapacité de fournir les services que vous attendez de lui en tant qu'utilisateur. Cela peut être dû à une erreur involontaire dans un programme, mais le plus souvent, vous ne pourrez pas accéder aux serveurs ou aux applications en raison d'une interférence venant de l'extérieur.

Qu'est-ce qu'une attaque DDoS et pourquoi de telles attaques se produisent-elles ?

Lors d'une attaque DDoS, c'est exactement comme si un très grand nombre de personnes voulaient visiter un site web ou demander quelque chose à un serveur en même temps, ce qui a pour effet de ralentir le serveur en question, voire de provoquer son plantage. Sauf que ces personnes ne sont pas réelles, puisqu'il s'agit de 'bots', qui sont utilisés par un attaquant malveillant. Ce type d'attaque ne permet toutefois pas à l'attaquant d'accéder à vos données.

Les raisons qui sous-tendent les attaques DDoS sont très diverses : elles vont de la volonté de porter atteinte à l'image de la victime à la demande d'une rançon pour mettre fin à l'attaque.