Qu’est-ce qu’un e-mail de phishing et comment peut-on le reconnaître ?

Il vous est très certainement déjà arrivé de recevoir un e-mail dans lequel une entreprise ou une banque vous demande de payer une facture en retard dont vous ignorez totalement l'existence. Il s'agit là d'une tentative de phishing. Et la (fausse) entreprise ou banque utilise cette technique pour mettre la main sur votre argent ou vos données personnelles. Être victime de phishing peut avoir de lourdes conséquences pour votre portefeuille et votre cybersécurité. C'est pourquoi nous vous proposons une liste des principaux conseils à suivre pour pouvoir reconnaître à temps les tentatives de phishing.

Qu'est-ce que le phishing ? Comment ça marche ?

Le phishing est une escroquerie par laquelle quelqu'un tente de vous soutirer certaines informations via Internet.

L’attaquant se fait passer pour un interlocuteur fiable, voire quelqu’un que vous connaissez, pour gagner votre confiance. Le faux e-mail qu’il vous envoie a donc l’air authentique, avec p. ex. le logo de l’entreprise pour laquelle ilprétend travailler (votre banque, une boutique en ligne où vous faites régulièrement vos achats…).

Souvent, dans ce type de faux e-mail, le phisher vous dira que vous devez vous connecter pour pouvoir régler un paiement en retard ou gagner un prix. Pour ce faire, il vous demandera de cliquer sur un lien, qui vous amènera sur un faux site web. Là, le phisher vous demandera de saisir vos coordonnées ou d'effectuer un paiement. Et c'est ainsi qu'il parviendra à obtenir vos données ou votre argent, et ce sans que vous vous en rendiez compte !

Le terme 'phishing' a été utilisé pour la première fois en 1996, lorsque des hackers ont tenté de voler les mots de passe d'utilisateurs d'America Online (aujourd'hui AOL). Ils ont comparé cette technique à celle de la 'pêche' (fishing en anglais), car avec leurs faux e-mails, c'était un peu comme s'ils lançaient des lignes dans la 'mer' des internautes. Tout comme c'est le cas pour la pêche au poisson, il suffit que quelques personnes mordent à l'hameçon pour que l'opération soit réussie.

En gros, les cybercriminels utilisent de plus en plus souvent des techniques de phishing du faut qu’il est bien plus simple de faire en sorte qu’une personne clique sur un lien que de s’introduire dans son ordinateur.

Important:

Soit dit en passant, les cybercriminels peuvent faire un usage abusif d’à peu près n’importe quel moyen de télécommunication pour perpétrer leurs attaques (téléphone, SMS, réseaux sociaux, e-mail…). Dans cet article, nous allons nous limiter à l’e-mail, la méthode la plus courante, mais méfiez-vous également des autres moyens de communication !

Comment reconnaître un e-mail de phishing ?

Malheureusement, les e-mails de phishing sont de plus en plus difficiles à reconnaître. Souvent, il s’agit de copies parfaites des e-mails que vous recevez des entreprises légitimes, avec le logo et tout le reste. Et si autrefois il était encore possible de facilement reconnaître les e-mails de phishing au piètre français utilisé dans le texte, les choses sont aujourd’hui plus compliquées, d’importants progrès ayants été réalisés sur le plan linguistique. Mais même s'il est difficile de reconnaître les tentatives de phishing, vous ne pourrez pas passer à côté grâce aux cinq conseils suivants, qui vous aideront à les identifier et à les prévenir.

- Vérifiez bien l'adresse mail de l'expéditeur, et pas uniquement son nom. Dans de nombreux cas, le nom de domaine ne correspondra pas au nom de domaine officiel de l'organisme contrefait.

- Faites attention à l'orthographe du texte contenu dans l'e-mail. Les cybercriminels sont souvent mauvais en orthographe. Comme indiqué ci-dessus, les e-mails de phishing sont souvent mieux rédigés, mais à la moindre erreur que vous relevez, vous devez vous dire qu'il s'agit d'un e-mail suspect.

- Ne cliquez pas sur des liens inconnus. Lorsque vous ouvrez un message sur un ordinateur, placez plutôt votre curseur sur le lien. De cette façon, celui-ci affichera l'URL de destination. Si cette URL vous semble étrange ou ne correspond pas au véritable site web de l'organisme qui est censé avoir envoyé l'e-mail, mieux vaut ne pas cliquer dessus.

- Ne téléchargez pas d'images ou de fichiers à partir d'e-mails suspects.

- Ne saisissez jamais votre nom d'utilisateur ou votre mot de passe sur un site web sans vous assurer qu'il s'agit bel et bien d'une page officielle !

L'expéditeur : souvent un premier signe de phishing

Les cybercriminels utilisent différentes techniques pour vous tromper. Pour commencer, ils utilisent une fausse adresse d’expédition. Cette technique, appelée ‘spoofing’, est super simple. N’importe qui peut en effet compléter n’importe quel nom d’expéditeur dans son client de messagerie.

Il n’existe aucune manière infaillible de savoir qui est le véritable expéditeur d’un e-mail. Cela étant, le chemin parcouru par l’e-mail peut vous fournir quelques indications concernant l’expéditeur. Ce chemin peut être découvert en rendant tous les en-têtes visibles dans votre client de messagerie (découvrez nos instructions pour Thunderbird, Outlook, MacMail…).

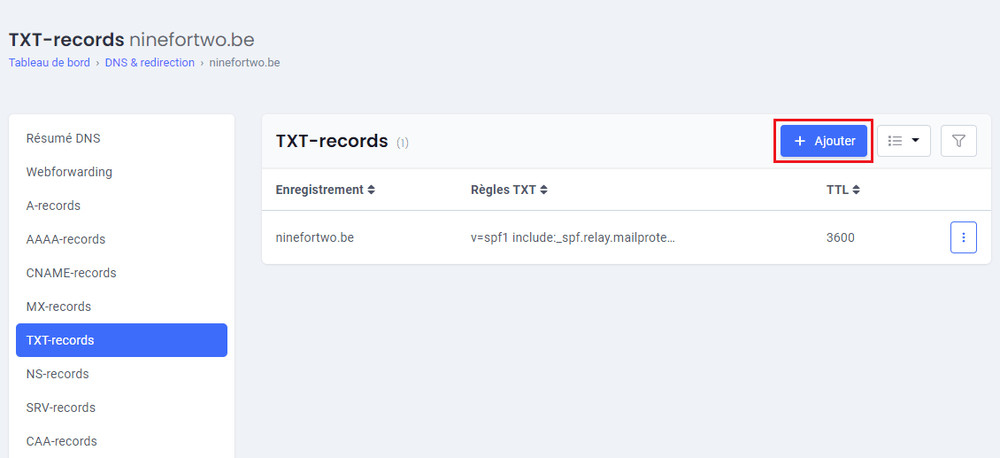

Vous pouvez également apporter votre contribution en évitant que d’autres personnes puissent usurper votre adresse mail. Pour ce faire, créez un enregistrement SPF sur votre domaine (voir : créer un enregistrement SPF).

Même si vous êtes protégé contre l'usurpation d'adresse IP (spoofing), vous devez toujours vérifier l'expéditeur. Les phishers ne recourent en effet pas tous au spoofing. Commencez donc par supprimer tous les messages dont l'expéditeur est suspect.

Le lien contenu dans l'e-mail recèle beaucoup d'informations

Généralement, le lien contenu dans un e-mail de phishing est lui aussi parfaitement camouflé. Derrière un simple ‘cliquez ici’, qui peut sembler tout à fait inoffensif, l’attaquant peut parfaitement glisser l’adresse du site web qu’il a spécialement créé. Et même si une URL est mentionnée dans le texte, l’adresse web qui se cache derrière le lien peut être totalement différente. Le texte peut p. ex. mentionner www.monentreprise.be, alors que le lien pointe vers une toute autre adresse.

- Si vous travaillez sur votre ordinateur de bureau, activez la barre d’état dans votre client de messagerie ou votre navigateur web (Affichage>Barre d’état). Survolez le lien avec votre curseur, et vous verrez l’adresse dans la barre d’état. Ou faites un clic droit sur le lien et copiez-collez-le depuis votre presse-papiers pour pouvoir l’étudier de plus près.

- Si vous consultez l’e-mail sur votre iPad ou iPhone, appuyez longuement sur le lien. Un menu contextuel apparaîtra en haut, révélant la véritable adresse.

- Analysez et tâchez de comprendre la structure du lien. La véritable adresse web vers laquelle vous êtes redirigé se compose du nom de domaine et de l’extension (.be, .com, .biz, .shop…) qui se trouvent juste avant la première barre oblique (/). Ne vous laissez donc pas berner par une adresse telle que ‘https://mabanque.be.fraude.com/connexion’, où fraude.com est l’adresse web (frauduleuse), et non mabanque.be !

- Soyez également vigilant à l’égard du ‘spoofing homographique’, une technique consistant à remplacer certaines lettres d’un nom de domaine par des caractères ayant l’air identiques. La lettre O peut en effet être remplacée par un 0 (zéro), un i par un !, un I (lettre i majuscule) par un l (lettre l minuscule), et ainsi de suite. Wikipédia vous fournira de plus amples informations sur les attaques homographiques.

- Soyez aussi extrêmement prudent face à des réducteurs d’URL tels que t.co ou goo.gl. Partez tout simplement du principe qu’il n’y a absolument aucune raison légitime de raccourcir une URL dans un e-mail !

- Et last but not least, en cas de doute, saisissez vous-même l’adresse de votre banque, votre boutique en ligne, etc.

Quel est le but d’un e-mail de phishing ?

Le but de l’attaquant : mettre la main sur vos données confidentielles (nom d’utilisateur, mot de passe, données bancaires…) ou infecter votre ordinateur avec des logiciels malveillants (logiciels espions, enregistreurs de frappe, rançongiciels…).

L’e-mail est p. ex. accompagné d’une pièce jointe que vous ouvrez en toute confiance. Ou il s’y trouve un lien, qui vous conduit directement sur le site web frauduleux de l’entreprise, où vous saisissez vos identifiants de connexion en toute insouciance.

En saisissant vos données sur une telle contrefaçon d’un site web ou d’un panneau de contrôle, vous permettez au cybercriminel d’effectuer des opérations bancaires sur Internet en votre nom, d’effectuer des achats, etc. Votre identité peut également être utilisée dans le cadre d’autres tentatives d’escroquerie ou de fraude, pour lesquelles le cybercriminel se fait passer pour vous. Dans le cas de l’opération de phishing liée à Combell, l’attaquant aurait pu, au moyen de vos identifiants de connexion, se connecter au panneau de contrôle My Combell, et p. ex. avoir accès aux bases de données contenant des informations concernant vos utilisateurs.

Pourquoi êtes-vous la cible d’un e-mail de phishing ?

Le fait que vous ayez reçu un e-mail de phishing ne signifie pas que l’attaquant a subtilisé vos données en piratant l’entreprise dont elle utilise le nom de façon abusive.

Les attaquants utilisent en effet toutes sortes de méthodes pour accéder aux adresses mail de leurs victimes potentielles. Songez p. ex. aux informations Whois publiques liées aux noms de domaines, aux noms et coordonnées des collaborateurs qui sont mentionnés sur le site web d’une entreprise, aux réseaux sociaux, etc. Sur le web, on peut trouver des quantités incroyables d’informations sur une personne – chose que de plus en plus d’internautes trouvent scandaleuse !

Le fait que vous ayez reçu un e-mail de phishing ne signifie pas que l’attaquant a subtilisé vos données en piratant l’entreprise dont elle utilise le nom de façon abusive.

Une entreprise comme Combell peut donc aussi être concernée par une opération de phishing. Dans le passé, des clients vigilants nous ont déjà signalé des cas de faux e-mails qui leur demandaient de se connecter à un panneau de connexion My Combell parfaitement contrefait. Et les personnes qui s'y sont connectées ont donc – sans le savoir – communiqué leurs identifiants de connexion (nom d'utilisateur et mot de passe) à un cybercriminel.

Pourtant, Combell n'a pas été hackée : le cybercriminel n'a eu aucun mal à contacter nos clients en utilisant les informations Whois qui sont associées à chaque nom de domaine et qui sont accessibles au public. Il n'a donc pas eu besoin d'accéder à nos données, qui sont d'ailleurs parfaitement protégées.

Bien entendu, nous prenons toujours des mesures immédiates en cas de problème de phishing, de manière à bloquer toute tentative de phishing. Si nous devenons la cible de futures attaques de phishing, vous ne manquerez pas de le lire sur notre blog, sur notre page Facebook ou sur Twitter.

Souvent, des e-mails sont même envoyés à des adresses générées au hasard. Il est fort probable que vous aussi, vous ayez déjà reçu un e-mail de phishing d’une banque quelconque, chez laquelle vous n’avez absolument aucun compte… Nous vous conseillons toutefois de dénoncer toute tentative de phishing à l’entreprise dont le nom a été utilisé de manière abusive, et sur SafeOnWeb.

Il est cependant tout à fait possible que certaines informations personnelles proviennent d'entreprises qui ont été hackées. Vous pouvez vérifier par vous-même si vos données personnelles ont été concernées par une violation de données en vous rendant sur le site web 'Have I Been Pwned'?